Program szkolenia

PIERWSZY DZIEŃ

1. PODSTAWOWE ZAGADNIENIA W ZAKRESIE WYKONYWANIA PRZEPISÓW DOTYCZĄCYCH OCHRONY INFORMACJI

• ustawa o ochronie danych osobowych

• ustawa o ochronie informacji niejawnych

• ustawa o dostępie do informacji publicznej

• ustawa o prawie autorskim i prawach pokrewnych

2. PODSTAWY OCHRONY INFORMACJI W FIRMIE / INSTYTUCJI

• pojęcie informacji niejawnych

• podstawy prawne ochrony informacji niejawnych w RP

- ustawa, podstawowe akty wykonawcze, regulacje szczególne, regulacje wewnętrzne, umowy międzynarodowe

• system ochrony informacji niejawnych w RP

- rola instytucji państwowych, szczególna rola jednostki organizacyjnej

- osoby odpowiedzialne w jednostce, typy jednostek organizacyjnych

• podstawowe ustawowe zasady ochrony i obszary bezpieczeństwa informacji

- bezpieczeństwo osobowe, bezpieczeństwo fizyczne, bezpieczeństwo teleinformatyczne, bezpieczeństwo przemysłowe

• klasyfikowanie informacji niejawnych - system klauzul

• zasady nadawania i zmiany klauzuli

3. WDRAŻANIE I EKSPLOATACJA SYSTEMU BEZPIECZEŃSTWA INFORMATYCZNEGO

• uwarunkowania prawne

• budowanie polityki bezpieczeństwa

• bezpieczeństwo systemu informatycznego a Ustawa o ochronie danych osobowych oraz ochrona informacji niejawnych

- rodzaje systemów zarządzania bezpieczeństwem informacji

- co to jest system bezpieczeństwa informacji I po co budować systemy informatyczne?

- czynnik ludzki oraz organizacja pracy w procesie podnoszenia poziomu bezpieczeństwa informatycznego

4. BEZPIECZEŃSTWO TELEINFORMATYCZNE A OCHRONA INFORMACJI

• wytwarzanie, przetwarzanie, przechowywanie i przesyłanie informacji w systemach teleinformatycznych w świetle przepisów prawa

• zagrożenia dla informacji związane z ich przetwarzaniem za pomocą systemów teleinformatycznych

• podstawowe wymagania bezpieczeństwa dla systemów i sieci teleinformatycznych wynikające z przepisów prawa

• zabezpieczenia systemów i sieci, certyfikacja rozwiązań, uzasadnione zaufanie do zabezpieczeń, kryteria oceny zabezpieczeń

• budowa kompleksowego systemu zarządzania bezpieczeństwem informacji do ochrony informacji niejawnych oraz innych rodzajów informacji prawnie chronionych

DRUGI DZIEŃ

1. OCHRONA DANYCH OSOBOWYCH W ŚWIETLE OGÓŁU UREGULOWAŃ PRAWNYCH

• jak pogodzić wymóg ochrony danych osobowych z nakazem udostępniania informacji publicznej, która zawiera dane osobowe?

• usytuowanie Ustawy o ochronie danych w hierarchii źródeł prawa unijnego i polskiego

• zakres podmiotowy i przedmiotowy stosowania Ustawy o ochronie danych osobowych

• definicje i pojęcia związane z ochroną danych: danych osobowych, zestawu i zbioru danych, przetwarzania danych, odbiorcy danych, państwa trzeciego, zgody osoby na przetwarzanie jej danych

• Administrator Danych Osobowych, Administrator Bezpieczeństwa Informacji

2. WYMAGANIA TECHNICZNE I TECHNOLOGICZNE PRZETWARZANIA DANYCH

• nadanie pracownikom upoważnienia do przetwarzania danych, uzyskanie od pracowników oświadczenia o zachowaniu w tajemnicy danych osobowych i metod ich zabezpieczania

• wdrożenie aplikacji zapewniających odnotowywanie udostępnień danych i autoryzacji zapisu pierwotnego i zmian w danych

• niezbędne wymogi sprzętowe, programowe i organizacyjne przetwarzania danych

• przetwarzanie danych osobowych w świetle polskiej normy PN-ISO/IEC 17799 „Praktyczne zasady zarządzania bezpieczeństwem informacji

3. PRZETWARZANIE DANYCH OSOBOWYCH W ŚWIETLE POLSKICH NORM

• PN-ISO/IEC 27001 Systemy zarządzania bezpieczeństwem informacji – Wymagania

• PN-ISO/IEC 17799 „Praktyczne zasady zarządzania bezpieczeństwem informacji”

4. ZABEZPIECZENIA ZBIORÓW DANYCH OSOBOWYCH

• kto i w jakim zakresie jest odpowiedzialny za bezpieczeństwo danych?

• wymogi formalne dokumentowania przetwarzania tj zredagowanie Polityki bezpieczeństwa i Instrukcji zarządzania systemem informatycznym oraz zaprowadzenie ewidencji upoważnionych

5. METODY AUDITU SYSTEMÓW PRZETWARZAJĄCYCH DANE OSOBOWE

6. AUDYT INFORMATYCZNY JAKO ZALECANY STANDARD

• standardy, wytyczne i procedury audytu

7. OUTSOURCING INFORMATYCZNY I KOLOKACJA - WADY I ZALETY POD KĄTEM WYKORZYSTANIA W FIRMIE / INSTYTUCJI

Cel szkolenia

CELEM SZKOLENIA JEST przekazanie pogłębionej wiedzy dotyczącej polityki bezpieczeństwa w firmie, w tym praktyczne informacje z zakresu postępowania z dokumentacją zawierającą dane chronione, projektowania i wdrażania systemów zarządzania bezpieczeństwem informacji (tworzenie dokumentacji, polityki, procedur, zarządzeń).

SZKOLENIE SKIEROWANE JEST w szczególności do kadry zarządzającej, administratorów bezpieczeństwa informacji, dyrektorów / kierowników i pracowników działów IT oraz wszystkich zainteresowanych ww. tematyką.

W TRAKCIE SZKOLENIA OMÓWIMY:

• ustawowe zasady ochrony i obszary bezpieczeństwa informacji w firmie/instytucji

• zasady postępowania z dokumentacją zawierającą informacje prawnie chronione

• zasady opracowania i wdrożenia procedur bezpieczeństwa informacji w firmie/instytucji

• zasady bezpiecznego wytwarzania, przetwarzania, przechowywania i przesyłania informacji w systemach teleinformatycznych

Prowadzący

MICHAŁ KORALEWSKI - Pełnomocnik Prezydenta ds. Bezpieczeństwa Informacji pełniąc jednocześnie funkcję Administratora Bezpieczeństwa Informacji i Pełnomocnika ds. Ochrony Informacji Niejawnych Od ponad ośmiu lat zajmuje się szeroko pojętą tematyką bezpieczeństwa. Posiada certyfikat Audytora Wiodącego (ISMS Lead Auditor) w zakresie normy ISO/IEC 27001 "Systemy Zarządzania Bezpieczeństwem Informacji", rejestracja w IRCA (International Register of Certified Auditors) - Międzynarodowym Rejestrze Certyfikowanych Audytorów.Wykładowca z zakresu ustawy o ochronie danych osobowych. Wdroża dokumentację Systemu Ochrony Danych Osobowych tj. Politykę Bezpieczeństwa i Instrukcję Zarządzania Systemem Informatycznym w kilkudziesięciu jednostkach na terenie kraju. Specjalizuje się w zakresie bezpieczeństwa fizycznego i prawno - organizacyjnego.Współpracuje z Biurem Generalnego Inspektora Ochrony Danych Osobowych. Posiada poświadczenie bezpieczeństwa upoważniające do dostępu do informacji niejawnych oznaczonych klauzulą POUFNE.

Termin:

24.11.2011 - 25.11.2011

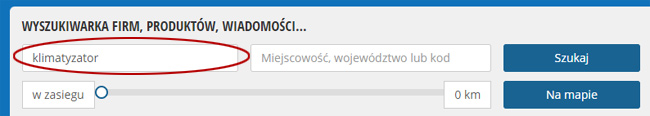

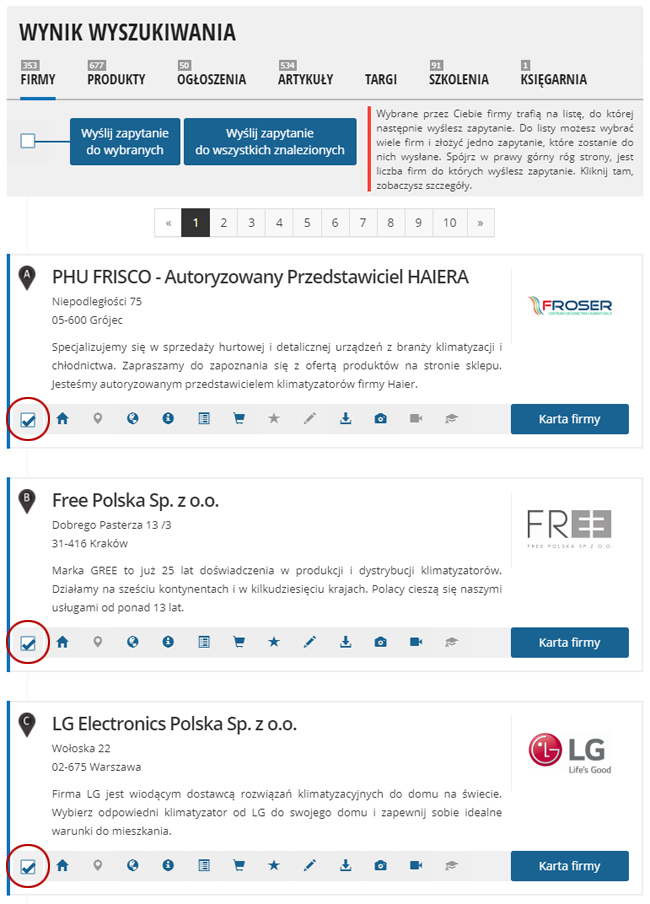

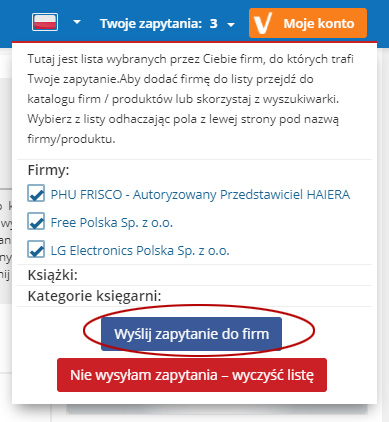

Skontaktuj się z firmą:

Ogólnopolskie Centrum Edukacji Samorządu i Administracji

Chałubińskiego 8

00-613 Warszawa

mazowieckie, Polska

Rozmawiamy w językach:

Karta firmy:

Kontaktując się z firmą powiedz, że zdobyłeś o niej informacje dzięki portalowi rachunkowosc.org!

Dziękujemy!

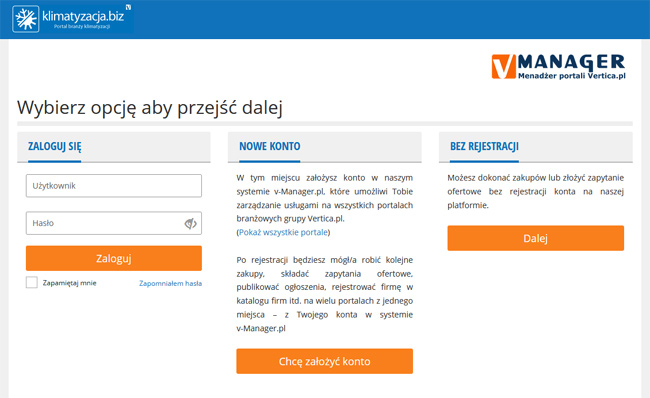

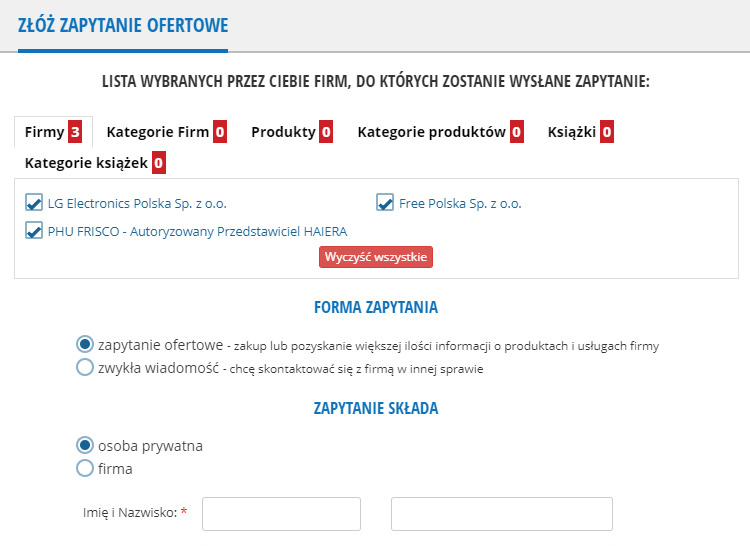

Dodawaj ogłoszenia, składaj zapytania, promuj swoją Firmę. Jedno konto w systemie vManager pozwala na zarządzanie usługami

na wszystkich portalach Grupy Vertica.pl.

Dodawaj ogłoszenia, składaj zapytania, promuj swoją Firmę. Jedno konto w systemie vManager pozwala na zarządzanie usługami

na wszystkich portalach Grupy Vertica.pl.

Dodawaj ogłoszenia, składaj zapytania, promuj swoją Firmę. Jedno konto w systemie vManager pozwala na zarządzanie usługami

na wszystkich portalach Grupy Vertica.pl.

Dodawaj ogłoszenia, składaj zapytania, promuj swoją Firmę. Jedno konto w systemie vManager pozwala na zarządzanie usługami

na wszystkich portalach Grupy Vertica.pl.